| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

- MITRE ATT&CK

- 국가정보원

- 국가기록원

- 화학물질불법유통온라인감시단

- 도구모음

- 국정원

- nurisec

- 화학물질안전원

- 불법유통

- 웹 해킹 입문

- HTML

- 화학물질

- PHP

- Service

- codeup

- 불법유통근절

- webhacking

- 정보보안

- 12기

- 여행

- 파이썬

- Los

- 연구모임

- 프로젝트

- 기타정보

- 대외활동

- 경기팀

- suninatas

- UKPT

- UKPT level

- Today

- Total

agencies

iso 파일에도 악성코드가 심어져 있을 수 있다? 본문

※ 이번에 실습해볼 것은 윈도우 7 iso (순정) 이미지 파일에 shutdown 레지스트리를 넣어볼 것입니다.

[준비물]

- vmware 15 pro

- windows iso

- imagex

- ultraiso

우선 ISO란 무엇일까요?

ISO 이미지는 디스크의 데이터를 완벽하게 복사하여 하나의 파일로 저장한 것으로,

디스크이미지(운영체제 설치 디스크, 프로그램 설치 디스크, 게임 디스크)등을 ISO 이미지로 만들어서

컴퓨터에 마운트하여 사용할 수 있습니다.

install.wim 파일이란 무엇일까요?

윈도우 운영체제 설치 과정에서 사용되며, 윈도우 운영체제의 모든 파일과 설정이 포함되어 있습니다.

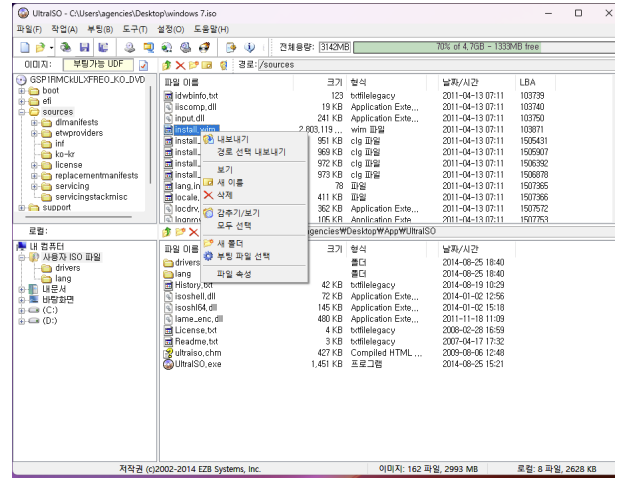

ultraiso 프로그램을 실행하고

windows 7을 마운트 합니다.

source 폴더에 진입하면 install.wim 파일이 있는 것을 볼 수 있습니다.

1. 가상머신을 실행합니다. vmware 15 pro 이어야만 합니다.

(17 pro 버전은 map 옵션이 존재하지 않습니다)

우선 일반적으로 windows 7을 설치합니다.

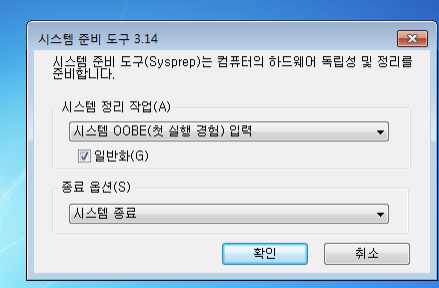

설치가 진행되면서 한번 재부팅이 되는데

(사용자 설정)단계에서

ctrl + shift + f3를 눌러 봉인모드로 진입합니다.

그리고 HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

부분으로 이동해서 문자열 편집을 입력하고

shutdown -r -t 10을 입력합니다.

봉인모드에 진입했던 알림상자를 위와같이 설정한 후 확인 버튼을 누릅니다.

가상머신이 완전히 종료되면,

가상머신 설정부분에서 hard disk 부분을 클릭해서

Map Virtual Disk를 클릭합니다.

2번을 선택하고 남는 드라이브에 맵핑합니다.

※ 참고로 가상머신을 실행할때에는 관리자권한으로 실행해야 합니다.

imagex 도 관리자권한으로 실행한 뒤 아래와 같은 명령을 입력합니다.

imagex /compress fast /check /scroll /capture z: d:install.wim "win7"

엄청 느리게 작업이 되기 때문에 기다리시면 됩니다.

0%에서 약 5분정도 기다리니 동작했습니다.

d드라이브에 wim 파일이 생겼습니다.

이제 ultraiso에서 해당 파일을 바꿔치기합니다.

'Ⅲ. 정보보안' 카테고리의 다른 글

| OWASP TOP 10 (2017) (0) | 2024.04.18 |

|---|---|

| HTTP 응답(상태)코드 정리 (0) | 2024.04.17 |

| old-24 (0) | 2024.04.02 |

| old-54 (0) | 2024.04.02 |

| old-15 (0) | 2024.04.02 |